NOTIFICACIÓN DE INCIDENTES NIS2

24 enero 2025

Autoridades de control

-

El Ministerio de Defensa, a través del Centro Criptológico Nacional, para las entidades esenciales e importantes.

-

El Ministerio para la Transformación Digital y de la Función Pública, a través de la Secretaría de Estado de Telecomunicaciones e Infraestructuras Digitales y de la Secretaría de Estado de Digitalización e Inteligencia Artificial, para las entidades esenciales e importantes de los sectores de Infraesctrutura digital y Proveedores de servicios digitales, así como de las entidades importantes del resto de sectores, que no se hayan designado como entidades críticas.

-

El Ministerio del Interior, a través de la Oficina de Coordinación de Ciberseguridad de la Secretaría de Estado de Seguridad, para las entidades críticas y para las entidades esenciales de los sectores no incluidos en las letras a) o b), así como para todas las entidades esenciales e importantes del sector de seguridad privada.

Bajo la Directiva NIS2, las entidades esenciales e importantes son las obligadas a notificar incidentes, a través de su CSIRT nacional de referencia. Estas incluyen empresas y organizaciones de sectores críticos como energía, transporte, agua, salud, banca, infraestructura digital, servicios digitales y administración pública, entre otros.

Además, cualquier entidad incluida en los anexos I y II del marco legal (como prestadores de servicios digitales y proveedores de infraestructuras críticas) debe reportar incidentes significativos que impacten en la seguridad de sus redes y sistemas.

-

Impactan gravemente en la prestación de servicios esenciales, causando interrupciones operativas importantes o pérdidas económicas significativas.

-

Perjudican a terceros, tanto personas físicas como jurídicas, generando daños materiales o inmateriales considerables.

-

Tienen alcance transfronterizo, afectando la ciberseguridad en otros países de la Unión Europea.

La notificación debe hacerse de forma inmediata a través de la Plataforma Nacional de Notificación y Seguimiento de Ciberincidentes, con información técnica y descriptiva para facilitar la respuesta y mitigación.

-

Notificación inicial: Dentro de 24 horas tras la detección del incidente.

-

Incluir:

-

Descripción breve del incidente.

-

Impacto inicial en servicios esenciales.

-

Medidas inmediatas adoptadas.

-

-

- Informe intermedio: Dentro de los siguientes 3 días hábiles.

- Detallar:

- Impacto detallado en usuarios, servicios y sistemas.

- Causas preliminares del incidente.

- Medidas correctivas en curso.

- Detallar:

- Informe final: Dentro de 1 mes tras resolver el incidente.

- Contiene:

- Causas definitivas del incidente.

- Impacto final en los servicios.

- Acciones adoptadas para prevenir incidentes similares.

- Contiene:

-

-

Las obligaciones de notificación deberán realizarse preferentemente a través de la Plataforma Nacional de Notificación y Seguimiento de Ciberincidentes. Esta plataforma será adaptada, mantenida y gestionada por el CCN-CERT bajo la dirección del Centro Nacional de Ciberseguridad sin perjuicio de los mecanismos de colaboración necesarios con el INCIBE-CERT y el ESPDEF-CERT.

- Esta plataforma permitirá que las entidades esenciales e importantes, el Centro Nacional de Ciberseguridad, las autoridades de control y los CSIRT nacionales de referencia, intercambien información técnica y puedan realizar el seguimiento de los incidentes de manera segura y confiable.

- La plataforma dispondrá, asimismo, de diversos canales de comunicación entre el Centro Nacional de Ciberseguridad, las autoridades de control, puntos de contacto sectoriales y los CSIRT nacionales de referencia, y garantizará su acceso a toda la información relativa a los incidentes, dentro del ámbito de su competencia.

-

Las entidades esenciales e importantes deben adoptar medidas técnicas, operativas y organizativas adecuadas y proporcionales para gestionar los riesgos de ciberseguridad a los que se enfrentan y prevenir o minimizar el impacto de los incidentes en sus servicios y en servicios de terceros.

- Artículo 21.2 a) Políticas de seguridad y análisis de riesgos de los sistemas de información:

- Marco de gobierno de la ciberseguridad;

- Roles y responsabilidades;

- Postura de ciberseguridad;

- Medidas para mitigar los riesgos.

- Artículo 21.2 b) Gestión de incidentes:

-

Detección, notificación y respuesta;

-

Planes y procedimientos.

-

- Artículo 21.2 c) Continuidad de las actividades, copias de seguridad, recuperación en caso de catástrofe y gestión de crisis:

-

Desarrollo de planes (crisis, continuidad, contingencias) que aseguren continuidad en caso de incidente;

-

Realizar formación y simulacros de continuidad de negocio.

-

- Artículo 21.2 d) Seguridad de la cadena de suministro y relaciones con proveedores de servicios directos:

-

Evaluar riesgos de ciberseguridad en la cadena de suministro;

-

Medidas de mitigación;

-

Evaluar riesgos e impactos en la cadena de suministro.

-

- Artículo 21.2 e) Seguridad en la adquisición, desarrollo y mantenimiento de redes y de información. Gestión y divulgación de vulnerabilidades:

-

Escaneo de vulnerabilidades y test de penetración regulares;

-

Medidas de mitigación de vulnerabilidades;

-

Ciberhigiene y formación frecuentes.

-

- Artículo 21.2 f) Políticas y procedimiento para evaluar la eficacia de las medidas para la gestión de riesgos de ciberseguridad.

-

Políticas y procedimientos de evaluación de medidas;

-

Auditorías y pruebas frecuentes.

-

- Artículo 21.2 g) Prácticas básicas de ciberhigiene y formación en ciberseguridad.

-

Programa integral de formación y concienciación;

-

Formación continua;

-

Formación y testeo aplicados para reforzar lo aprendido.

-

-

Proporcionadas al riesgo, tamaño, coste e impacto y gravedad de los incidentes.

-

Tener en cuenta el estado del arte de la técnica, y cuando proceda, las normas europeas e internacionales.

-

Llevar a cabo evaluaciones de riesgos de servicios, sistemas o cadenas de suministro críticos.

-

Imponer obligaciones de certificación a determinadas entidades, de productos, servicios o procesos, según un esquema europeo.

-

Adoptar actos de ejecución para el cumplimiento de las medidas que establezcan requisitos técnicos, metodológicos o sectoriales basados en normas europeas e internacionales

Las autoridades de cada sector deben supervisar el cumplimiento de esta directiva y podrán adoptar un enfoque de gestión de riesgos para priorizar estas tareas.

Las actividades de supervisión serán realizadas por profesionales cualificados.

Multas y sanciones

Multas y sanciones

-

Apercibir por incumplimiento.

-

Adoptar instrucciones vinculantes o requerimientos de subsanación.

-

Ordenar el cese de una conducta que infrinja la directiva.

-

Ordenar que se garanticen las medidas de gestión de riesgos o las obligaciones de información de una manera y en un plazo determinados.

-

Ordenar que se informe a las personas físicas o jurídicas a las que presten servicios o realicen actividades que se vean potencialmente afectadas por una ciberamenaza significativa.

-

Ordenar que se apliquen las recomendaciones formuladas como resultado de una auditoría de seguridad en un plazo razonable.

-

Designar a un responsable de supervisión con tareas bien definidas durante un periodo de tiempo determinado para supervisar el cumplimiento.

-

Ordenar hacer públicos los aspectos de incumplimiento.

-

Imponer multas administrativas.

-

Suspender la certificación o autorización de una entidad esencial relativa al servicio, si no se cumple el plazo para tomar medidas.

-

Prohibir temporalmente a los responsables de la gestión a nivel de director ejecutivo o representante legal el ejercicio de funciones directivas (aplicable únicamente a las entidades esenciales, no a las entidades importantes).

Adicionalmente, de forma proporcionada y disuasoria, podrán imponer multas de:

- Esquema Nacional de Seguridad (ENS): Las entidades públicas afectadas deben cumplir tanto con NIS2 como con los requisitos del ENS.

- DORA (Digital Operational Resilience Act): Si el incidente afecta a entidades financieras, puede ser necesario notificar también a las autoridades financieras (Banco de España, CNMV).

- RGPD: Si el incidente afecta datos personales, se debe notificar a la Agencia Española de Protección de Datos (AEPD) en un plazo máximo de 72 horas.

- Establecer procesos internos: Diseñar un plan de gestión y notificación de incidentes.

- Capacitar al personal: Asegurarse de que los responsables de TI y ciberseguridad conocen los procedimientos.

- Mantener contacto con las autoridades competentes: Registrar a la organización en las plataformas de notificación pertinentes (INCIBE-CERT, CCN-CERT).

-

Realizar simulacros: Verificar que los procesos cumplen con los plazos y requisitos establecidos.

Resumen

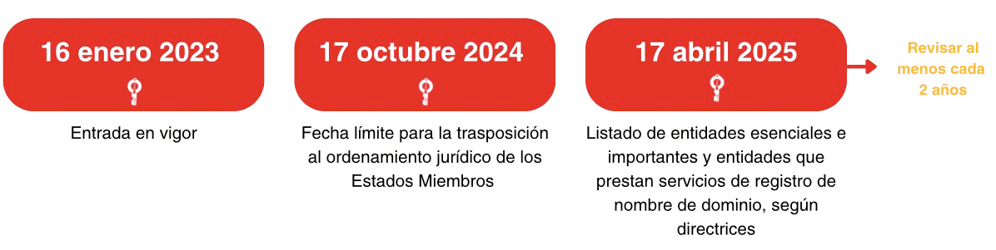

En resumen, el Anteproyecto de Ley de Coordinación y Gobernanza de la Ciberseguridad establece un marco integral para garantizar un elevado nivel de ciberseguridad en España, alineado con la Directiva NIS2 de la Unión Europea. Entre sus pilares clave destacan la regulación de entidades esenciales e importantes, medidas para la gestión de riesgos, obligaciones de notificación, y un sistema robusto de supervisión y régimen sancionador. Se enfatizan mecanismos como la cooperación público-privada, la protección de datos personales y la coordinación nacional e internacional ante ciberincidentes.

*La información está recogida del Anteproyecto de Ley de Coordinación y Gobernanza de la Ciberseguridad. Una vez se produzcan actualizaciones, también se reflejarán en este post del blog para mantener la información al día.