Cómo proteger el acceso a los datos en formato automatizado (parte I)

6 enero 2014

El responsable del fichero debe establecer e implantar mecanismos que impidan el acceso por el personal no autorizado a los ficheros.

MEDIDAS DE SEGURIDAD APLICABLES A FICHEROS AUTOMATIZADOS

En el caso de ficheros automatizados, debe establecer mecanismos de seguridad con el criterio de “todo lo que no está explícitamente autorizado, está prohibido”.

Para ello, se debe seguir una política de “arriba-abajo”, es decir, protegiendo el acceso al servidor y sus recursos, seguir con las aplicaciones de gestión utilizadas y terminar protegiendo el acceso a los puestos de trabajo.

Proteger el acceso al servidor

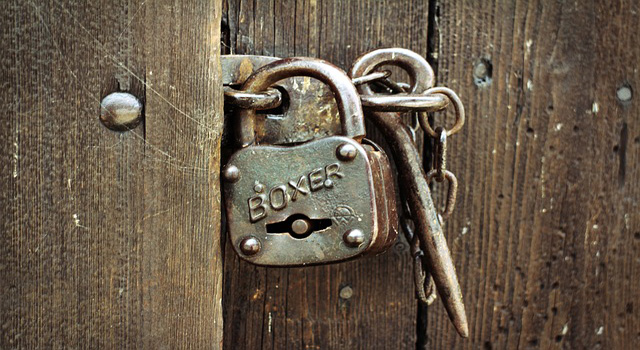

- Proteger el acceso físico: Se debe situar el servidor en una sala cerrada con llave o algún otro mecanismo similar. Únicamente debe disponer de la llave el personal informático debidamente autorizado.

- Proteger el acceso lógico: Se debe proteger el acceso al sistema operativo del servidor. Se debe eliminar o proteger con contraseña fuerte todas las cuentas que se crean por defecto, asegurándonos de que no queda ninguna sin proteger.

PROTECCIÓN DEL ACCESO FÍSICO Y LÓGICO DEL SERVIDOR

Las cuentas por defecto, con contraseñas conocidas, son las que suelen aprovechar terceras personas para acceder a los recursos no autorizados.